主页 > imtoken钱包app下载 > 可以伪造比特币吗?

可以伪造比特币吗?

01 区块链的安全性

什么是区块链?前面我们做科普,是一个去中心化的分布式数据库。

人们分散在世界不同的角落,每次写出符合规则的数据,就会产生一个区块比特币能干什么用,也就是俗称的挖矿。从而成为比特币链的一员。

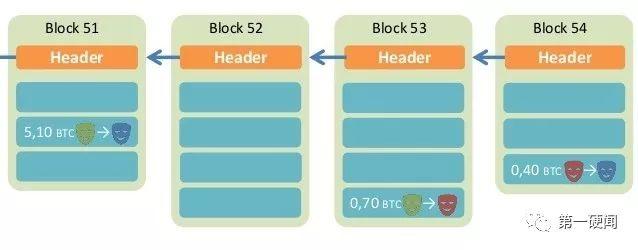

每个块都连接到前一个块。区块链所强调的所谓“链”,是指一个连续的区块。区块链。

没有人能控制这条链的关键是它的三重加密和联动机制。

比特币链上的每个区块都由两部分组成,区块头和区块体。

第一次加密,首先将块体信息通过哈希算法加密,成为标识符。而这个标识符存储在区块头中。

第二次加密是整个前一个区块的哈希算法生成的标识符,也存储在区块头中。

第三层加密是存储两个哈希算法标识符的区块头,然后通过哈希算法进行处理,作为区块的整体标识符。

形象地说,如果你自己代表一个区块,就意味着你的身体被加密了一次,信息就存储在你的头脑中。团队最后一位小伙伴,身+头整体的加密信息,也存储在你的头上。然后你现在存储两个加密信息头,再次加密整个,并将其传递给下一个伙伴。

请原谅我这张难看的照片...

我们知道任何人都可以搭建服务器,加入区块链网络,成为节点。在区块链的世界里,没有中心节点,每个节点都是平等的,拥有整个数据库。您可以向任何节点写入/读取数据,因为所有节点最终都会同步以确保区块链的一致性。

同步机制的关键在于区块头包含很多内容,包括当前区块体的哈希和前一个区块的哈希。如果当前块体的内容发生变化,或者上一个块的hash发生变化,肯定会导致当前块的hash发生变化。

同步联动机制是指如果有人真的修改了一个区块,为了让后续区块能够连接到它(因为下一个区块包含前一个区块的哈希),这个人必须依次修改所有后续区块。要想在短时间内修改多个区块几乎是不可能的,除非有人掌握了全网 51% 以上的算力。

02 比特币有可能突破吗?

修改这个区块的哈希标识,必然会导致同时修改所有后续区块的内容。这显然是一种愚蠢的方法。

但是是不是不可能破解这个区块的hash标识符,恢复所有加密的内容呢?

hash算法这里就不过多解释了。它实际上是一个数学函数,一个函数必须是可逆的,但是Hash算法的特点是正向计算容易,而即使人类的计算资源全部耗尽也无法进行反向计算。

简单来说,它最大的特点就是加密后的信息几乎是不可逆的。

而且实际的哈希函数并不完美。当两个不同的输入值对应一个输出值时,就会发生“冲突”,即完全相同的哈希标识符。

哈希算法分为很多标准,比如SHA家族的五种算法,即SHA-1、SHA-224、SHA-256、SHA-384,和SHA-512 由美国国家安全局 (NSA) 设计并由美国国家标准与技术研究院 (NIST) 发布,是美国政府标准。后四个有时称为 SHA-2。

比特币使用的哈希加密算法是SHA-256,属于SHA-2类别。

在 SHA-1 首次发布 20 年后的 2017 年初,Google 宣布了第一个可操作的碰撞生成技术。这是 Google 与 CWI 研究所 2 年合作的成果。为了证明他们真的掌握了攻击,他们发布了2个PDF文件,两个文件的内容不同,但是用SHA-1算法哈希后,可以得到相同的信息摘要。

SHA-1 已损坏。虽然对SHA-2没有有效的攻击,但其算法与SHA-1基本相似。

这种情况确实令人担忧,因为没有人能保证在世界的某个角落有一个天才的数学疯狂科学家,他努力寻找解决方案而不发表。

在过去几年美国国家安全局的泄密事件中,斯诺登透露,国家安全局可以在没有苹果员工帮助的情况下解锁手机,以及英特尔处理器等硬件漏洞,在这些漏洞被外界知晓之前。 ,我想,一定有人发现了,这段时间他能做多少坏事……

而且一旦有人能够破解 SHA-256 算法比特币能干什么用,存储在区块中的信息就可以恢复,并且有可能伪造出一模一样的比特币。

所以,一切都取决于数学加密算法的发展!

weixin.qq.com/r/XURkfO3EoLDfrakf9xFP(二维码自动识别)